Nos applications pour les paranos de la vie privée

La vie privée en ligne est menacée. Les États et les entreprises cherchent à obtenir nos données. Les premiers veulent restreindre notre droit à la vie privée au nom de la sécurité. Les seconds abusent de notre confiance pour créer des profils économiquement intéressants avec les données collectées afin de les commercialiser à un coût élevé. Les deux acteurs empiètent de plus en plus sur notre vie privée. Afin de rendre leur travail plus difficile et de nous permettre de récupérer notre privacité, nous présentons quelques méthodes légales ainsi que des applications mobiles touchant à la vie privée.

Sections :

- La vie privée dans les médias sociaux

- La vie privée lors de la navigation sur Internet

- Private Messenger : Chat anonyme

- Confidentialité des photos et des documents

- Courrier électronique privé et crypté

- Matériel privé

- Conclusion

La vie privée dans les médias sociaux

Facebook vous utilise personnellement à des fins publicitaires. Vos amis voient ce que vous aimez ou découvrent le lieu où vous êtes allé. Ce réseau social donne l'impression que vous êtes constamment derrière un certain produit. Peut-être que vous n'aimez pas le fait d'être instrumentalisé de cette façon.

Pour nettoyer les paramètres de confidentialité de Facebook de manière particulièrement rapide, vous pouvez utiliser l'assistant de l'application "Jumbo". Cet outil est une sorte de scanner de la vie privée. Connectez-vous à Facebook à partir de l'application (Jumbo dit de ne pas envoyer les données de vos propres connexions aux médias sociaux). L'assistant intégré va alors examiner vos paramètres de confidentialité sur Facebook. Il va vous expliquer les différents points comme ceux mentionnés ci-dessus. Vous allez pouvoir définir les paramètres recommandés en appuyant sur un bouton. Vous pouvez même archiver et télécharger vos anciens Murs Facebook.

Jumbo permet de maîtriser...

- Facebook (Messenger)

- Google (YouTube, Maps, Chrome)

- Amazone Alexa

Si vous utilisez Facebook sur votre smartphone, vous pourriez utiliser l'alternative SlimSocial pour plus de confidentialité. Cela inclut également une fonction de chat rudimentaire, remplaçant ainsi le Messanger de la marque.

La vie privée lors de la navigation sur Internet

Lorsque vous surfez sur le net - que ce soit avec un navigateur mobile ou dans une application - il existe deux façons d'améliorer la protection de votre vie privée. Les applications de navigation elles-mêmes offrent de nombreuses options pour une meilleure protection de la vie privée. Souvent, vous verrez les fonctions suivantes ...

Les bloqueurs de publicité ont connu une évolution. De nombreux navigateurs mobiles font de la publicité avec un bloqueur de publicité intégré. Cependant, cela ne fait que bloquer les bannières publicitaires particulièrement gênantes, voire malveillantes. Thomas Konrad de Cliqz GmbH (la société derrière le navigateur du même nom) nous explique cela :

"La technologie de blocage efficace [de Cliqz], qui est également utilisée dans la marque sœur Ghostery, protège contre les publicités qui ne sont "qu' '' ennuyeuses. Elle bloque les publicités dangereuses que diffusent des logiciels malveillants. Elle bloque également le cryptojacking, qui protège contre l'utilisation abusive de vos appareils par les crypto-mineurs.

L'avantage de cette forme de blocage des publicités est que les sites web peuvent toujours contrebalancer le financement de leur contenu par des recettes publicitaires. Pour les lecteurs, cela signifie plus de contributions réelles fournies gratuitement et moins de "contributions sponsorisées".

La protection contre l'hameçonnage reste également un sujet important mais souvent négligé. Il n'est pas rare que l'on demande aux utilisateurs - parfois de manière spécifique - dans des courriers électroniques de se connecter à un service en ligne et de résoudre un problème urgent (par exemple, PayPal, eBay, Amazon etc. exigent de l'argent). Le lien contenu dans le courriel conduit l'utilisateur à une fausse page de connexion. Les navigateurs mobiles protégés en conséquence reconnaissent ces pages et avertissent l'utilisateur que quelqu'un ici veut voler le mot de passe, l'identité ou éventuellement de l'argent.

L'anti-tracking peut être effectué avec l'application Browser, mais plus largement avec les services VPN. Mais qu'en est-t-il du suivi ? Il existe désormais plusieurs réseaux publicitaires sur Internet qui vous suivent de page en page pour avoir une image complète de vos habitudes. Les navigateurs tels que Cliqz, Aloha ou Firefox promettent un soulagement gratuit et immédiat.

Service VPN. Toutefois, la protection devient plus complète avec ce logiciel. Ce service achemine toutes vos connexions Internet par les serveurs d'un fournisseur tiers. Cela peut bloquer les connexions à certains réseaux de traqueurs ou les alimenter avec de fausses informations. L'application VPN de Disconnect est particulièrement facile à utiliser. Elle coûte 50 dollars par an, comme la plupart de ses concurrents.

Le problème avec Disconnect est que le fournisseur de services VPN se concentre sur les grands réseaux de traçage tels que Facebook, Google et Twitter. Vous pouvez exclure spécifiquement ces trois réseaux de vos connexions de données via un commutateur. Cela est utile pour les applications mobiles, car elles passent souvent inaperçues aux yeux des traqueurs tiers (généralement les trois mentionnés ci-dessus).

TOR. Vous pouvez aller plus loin avec TOR. Ce système achemine votre connexion sur un réseau décentralisé de plusieurs utilisateurs dans le monde entier, en faisant des allers-retours entre les différents nœuds. Même les participants individuels du réseau ne peuvent pas retracer le chemin complet de la connexion. TOR donne accès à des sites web hautement anonymes, y compris des services d'information et des clients de messagerie électronique. Vous pouvez accéder à ces sites en utilisant le navigateur Tor.

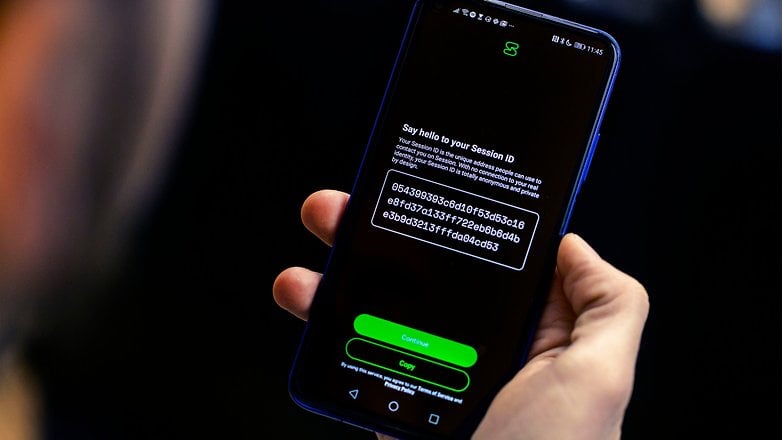

Messagerie privée : chattez anonymement

Vous sentez-vous un peu impuissant face aux réseaux de messagerie très populaires tels que WhatsApp, Telegram and Co. Nous devons vérifier comment ils gèrent les données de nos chats, nos méta-données (qui chatte avec qui) et nos contacts mobiles. Dans l'idéal, nous devrions utiliser un messager anonyme du type Session, Threema ou Surespot.

Dans certaines situations, même votre opérateur ne devrait pas savoir avec qui vous avez échangé des données et à quel moment de la journée. En effet, les autorités de certains pays peuvent obliger les opérateurs à communiquer ces données. Vous pourriez à ce titre être accusé d'avoir aidé et encouragé des activités illégales alors que vous seriez innocent. Rappelez-vous que WhatsApp permet à n'importe quel utilisateur de vous ajouter à des groupes par défaut.

Confidentialité des photos et des documents

De nombreux utilisateurs d'Android profitent de l'alléchante offre de Google afin de copier gratuitement un nombre illimité de photos et de vidéos sur le stockage du Cloud. C'est extrêmement pratique et sûr (du point de vue de la sauvegarde pure), car vos photos sont sécurisées en cas de vol ou d'un problème technique sur votre smartphone. De plus, vous pouvez accéder à vos photos depuis tous vos appareils. Il en va de même pour les documents. De nombreuses entreprises et écoles utilisent Google Docs tout comme elles échangent des fichiers Excel.

Toutefois, la prudence est également de mise dans ce domaine. Google admet ouvertement qu'il scanne vos photos et vos documents pour optimiser les algorithmes de reconnaissance des visages, objets ou caractères. Si vous n'aimez pas le processus de numérisation ou les algorithmes de contrôle qui en résultent, vous devriez envisager une alternative à Google Photos et Google Drive.

OnlyOffice et/ou NextCloud apportent ici une solution. Ces produits - entre-temps fusionnés - issus de l'Open Source peuvent être installés gratuitement sur des serveurs "propres". Vous pouvez également utiliser l'un des nombreux services d'hébergement qui prennent en charge l'installation et la maintenance. L'un des fournisseurs de ce système serait l'opérateur de Cloud allemand Ionos.

Courriers électroniques privés et cryptés

Les services de courrier électronique sont soumis à une pression croissante pour "gagner de l'argent" avec leurs opérateurs. Des services gratuits tels que Googlemail (Gmail), en particulier, utilisent des méthodes bien rodées pour parvenir à leur fin. L'application Gmail laisse tout d'abord souvent des e-mails publicitaires dans votre boîte de réception (au moins marqués comme publicité). Google admet d'un autre côté ouvertement lire vos e-mails et transmettre l'analyse à des tiers sous une forme anonyme. Je ne sais pas si tous vos contacts seraient d'accord avec ce type de pratique.

Le site Restore Privacy propose une analyse détaillée des services de courrier électronique moins nombreux mais plus fiables : Restore Privacy. Les membres de cette liste se caractérisent par une liberté de suivi, un anonymat complet et un cryptage. Voici quelques noms :

- Tutanota (allemand)

- ProtonMail (suisse)

- Mailbox.org (allemand)

- Posteo (allemand)

- Mailfence (belge)

Matériel privé

Un autre cas problématique de l'anonymat des téléphones portables mobiles est l'appareil lui-même. Même si vous respectez toutes les règles de protection des données dans le logiciel d'utilisation, le matériel peut toujours poser problème. L'entreprise américaine Purism - connue pour ses ordinateurs portables Linux optimisés pour la protection de la vie privée - a développé un smartphone dédié à la protection de la vie privée en collaboration avec l'ingénieur allemand Nicole Faerber

La première tentative de mise en marche de ce projet fut entachée d'amères révélations. Pratiquement aucun fabricant de matériel embarqué ne voulut exposer les schémas de ses chipsets ou de ses modems. Même les autorités de régulation s'y opposèrent en disant que certaines informations ne devraient pas être rendues publiques pour des raisons de sécurité.

Trente ans après l'arrivée de Windows, nous devrions savoir que la "Security by Obscurity" ne fonctionne pas. Si le secret de fabrication était vraiment une protection efficace, il n'y aurait pas de logiciels malveillants pouvant pénétrer les système d'exploitation fermés.

De ce fait, de pans entiers du matériel informatique restent inconnus du grand public. Nous ne savons pas ce que lit le modem d'un smartphone et avec qui il partage les données. Comme la plupart de ces composants sont développés aux États-Unis ou en Chine, nos soupçons sont plus que fondés.

Conclusion

Même si votre contrôle sur vos données est limité, vous pouvez toujours rendre la tâche aussi difficile que possible aux curieux. Cryptez et filtrez les flux de données, coupez les traqueurs, couvrez vos traces. Si vous n'avez "rien à cacher", pensez à votre responsabilité envers vos contacts et vos amis. Leur profil apparaît également dans vos données.

Mieux vaut parano que nigauds bande d'idiots

N'oublions pas les extensions de navigateur Adnauseam et Do not track me dont l'objectif est de brouiller les pistes des robots trackeurs.

quand on est vraiment parano, on. utilisent pas Facebook, non ?

-

Admin

11 mars 2020 Lien du commentaireVa le dire aux 2 milliards d'utilisateurs sur WhatsApp

Ben si, pour une grosse partie des utilisateurs, c'est là le paradoxe !

-

Admin

11 mars 2020 Lien du commentaireQui pense à ses contacts quand tout ce qui compte dans les réseaux c'est d'obtenir le plus de like, le plus de vu pour aller bouffer gratis à l'aide de son compte sur Pic et pic et colégram, Bour et bour et ratatam, Ins-ta-gram de Facebook.

Ton commentaire est bien plus puéril, caricatural et antipathique que les comportements que tu prétends dénoncer.

Concurrence victimaire ?